Las pequeñas y medianas empresas (PyMES) se están convirtiendo en un objetivo popular de los ciberdelincuentes. A diferencia de las grandes empresas, es probable que las PyMES no posean una infraestructura de seguridad sólida, delincuentes en línea siguen innovando sus formas de atacar, por lo que cada vez son más complejas. A continuación te compartimos 10 recomendaciones básicas para que asegurar la información de tu PyME:1.- Emplear de claves fuertes: Las claves son el método más común de autenticación de usuarios para proporcionar la entrada en un sistema de computadora2.- Una clave indescifrable: Que tenga por lo menos ocho caracteres y que incluya una combinación de minúsculas, mayúsculas, dígitos y símbolos. 3.- Ser un usuario inteligente del correo electrónico: La mayoría de las amenazas de seguridad que existen hoy en día son difundidas a través de éste.4.- Estar alerta cuando se navegue en Internet: Los directivos y empleados deben ser muy cuidadosos al navegar en el web; de lo contrario se expone al negocio a amenazas innecesarias5.- Usar software de antivirus: Un antivirus instalado no es suficiente, para máxima protección a recientes amenazas se deberán realizar, además, escaneos semanales del sistema 6.- Usar firewalls: Es vital que la información importante de la compañía resida en un lugar seguro.7.- Backup y Restauración: Se deberá asignar a un responsable para realizar diariamente el backup de los datos vitales. Verificar que el sistema de respaldo esté funcionando correctamente y confirmar periódicamente si la información puede ser restaurada de la copia8.- Mantener actualizaciones en cuanto a los parches y al software: Cada computadora de escritorio o portátil y cada handheld empleada en la oficina y remotamente deberá ser actualizada con las versiones del sistema operativo, software del producto y service packs o paquetes de servicio adecuados más recientes. 9.- Encriptar y “esconder” la red inalámbrica: Las redes inalámbricas están confirmando ser una manera flexible y no costosa de mantener al día los negocios. Sin embargo son más fáciles de explotar que las alámbricas porque los intrusos no necesitan acceso físico a su hardware.10.- Asegurar sus conexiones remotas: Las computadoras remotas deben estar equipadas con software antivirus y firewall personal. Se deberá mantener la cantidad de información importante almacenada en computadoras remotas al mínimo, por lo que habrá que respaldar con regularidad.FUENTE: ELUNIVERSAL.COM

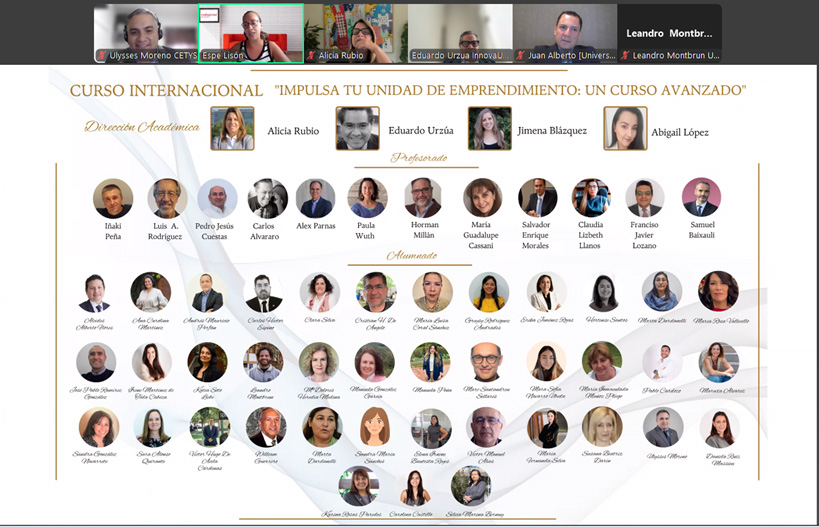

Programa Emprendedor Informa:

emprendedor1_opt.jpg